Кибербезопасность сегодня – не просто модное слово, а жизненная необходимость для любого бизнеса. Регулярные пентесты (тестирования на проникновение) стали неотъемлемой частью стратегии защиты, позволяя выявить слабые места в инфраструктуре до того, как это сделают злоумышленники. Однако на практике встречаются ситуации, когда сами заказчики, стремясь контролировать процесс и избежать потенциальных проблем, непреднамеренно снижают эффективность пентеста. В итоге благие намерения оборачиваются медвежьей услугой собственной безопасности.

Почему так происходит? Часто в основе такого поведения лежит страх: страх обнаружить критические уязвимости, страх перед возможным простоем систем во время тестирования, страх перед репутационными рисками. Но, как показывает опыт, попытки излишнего контроля и ограничения в процессе пентеста приводят лишь к поверхностным результатам и пропущенным критическим «дырам». Давайте рассмотрим это на конкретных примерах из практики российских компаний.

Кейс 1: «Почасовая оплата и строгий регламент»

Однажды к нам обратилась крупная производственная компания с запросом на пентест их веб-приложения. Бюджет был строго ограничен, и заказчик настоял на почасовой оплате, жестко регламентировав время на каждый этап работы. Любое отклонение от плана требовало многочасовых согласований.

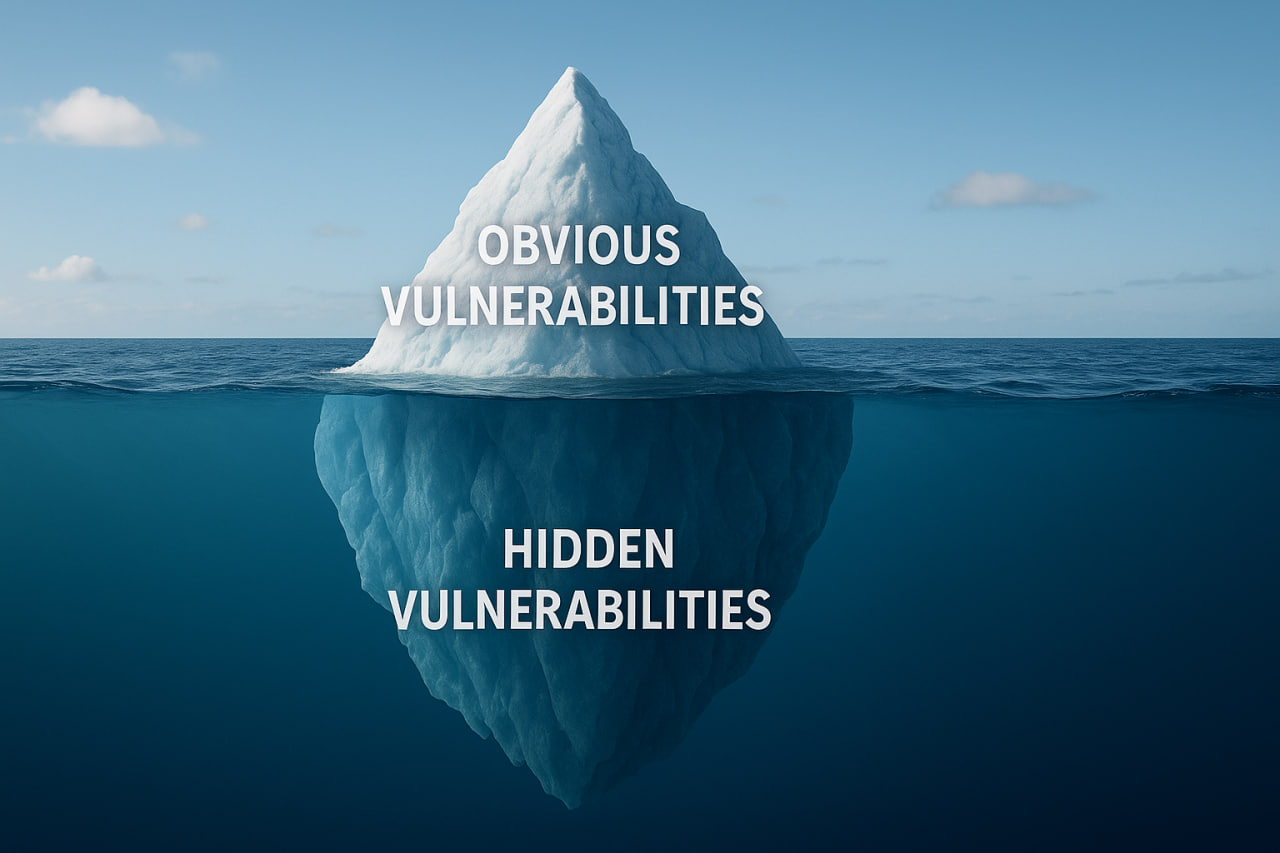

В результате команда пентестеров была вынуждена работать в условиях постоянного цейтнота. Вместо глубокого анализа потенциально уязвимых мест приходилось фокусироваться на самых очевидных векторах атак, чтобы уложиться в отведенное время. Более сложные и скрытые уязвимости остались за пределами проверки просто из-за нехватки времени на их обнаружение и эксплуатацию. Подробнее о важности тщательного анализа веб-приложений вы можете прочитать в нашей статье «Пентест для галочки: как формальные проверки убивают вашу кибербезопасность«.

Итоговый отчет формально соответствовал требованиям заказчика, но не отражал реального уровня защищенности приложения. Спустя несколько месяцев компания подверглась реальной кибератаке, эксплуатировавшей одну из тех самых «скрытых» уязвимостей, которую не удалось выявить во время ограниченного по времени пентеста.

Вывод: Жесткие временные рамки и почасовая оплата могут создать иллюзию экономии, но на деле приводят к поверхностному анализу и увеличивают риск реальных инцидентов.

Кейс 2: «Запретная зона»

Другая история связана с компанией из финансового сектора, заказавшей пентест своей внутренней корпоративной сети. Заказчик, опасаясь дестабилизации рабочих процессов, категорически запретил любые активные действия, которые могли бы потенциально нарушить работу критически важных систем. Под «запретную зону» попали целые сегменты сети, которые, по мнению заказчика, были «наиболее стабильными».

Такое ограничение существенно сузило область исследования для пентестеров. Многие потенциальные векторы атак, которые могли бы проходить через «запретные» сегменты, остались непроверенными. В результате отчет о пентесте не дал полной картины уровня безопасности сети. Важность комплексного подхода к анализу защищенности, включая внутреннюю сеть, подчеркивается в рекомендациях OWASP (Open Web Application Security Project), авторитетного сообщества в сфере веб-безопасности.

Через некоторое время в одном из «стабильных» сегментов была обнаружена критическая уязвимость, которая могла привести к компрометации всей внутренней сети. К счастью, инцидент удалось предотвратить на ранней стадии, но стало очевидно, что искусственные ограничения в процессе пентеста могут скрыть реальные угрозы.

Вывод: Стремление избежать потенциальных проблем во время пентеста путем исключения целых сегментов инфраструктуры может привести к тому, что именно в этих непроверенных зонах и будут скрываться самые опасные уязвимости.

Вредные советы заказчикам пентеста (ироничный раздел)

- Требуйте почасовой отчет о действиях пентестера. Так вы будете уверены, что каждая минута потрачена с пользой (пусть и не всегда на поиск критических уязвимостей).

- Согласовывайте каждый шаг аудиторов. Лучше потратить день на согласование безобидной команды, чем позволить им найти что-то действительно важное.

- Определите «безопасные» зоны, куда пентестерам вход воспрещен. Ваша интуиция – лучший эксперт в области кибербезопасности.

- Настаивайте на использовании только «мягких» методов тестирования. Никаких резких движений, чтобы случайно не «поломать» вашу идеально защищенную систему.

Как сделать пентест по-настоящему эффективным: руководство для заказчика

- Доверяйте профессионалам. Вы нанимаете экспертов, чтобы получить объективную оценку безопасности. Дайте им возможность работать.

- Определите цели, а не ограничения. Сосредоточьтесь на том, что вы хотите получить в результате пентеста (выявление всех критических уязвимостей, оценка соответствия стандартам и т.д.), а не на том, как именно это должно быть сделано.

- Будьте открыты к сотрудничеству. Обеспечьте аудиторам необходимый доступ и информацию. Отвечайте на их вопросы честно и оперативно.

- Рассматривайте пентест как инвестицию в безопасность. Качественный аудит помогает предотвратить гораздо большие финансовые и репутационные потери в будущем. О том, как услуги «Анализ защищенности информационных систем» от Codeby могут помочь вам в этом, вы можете узнать на нашем сайте.

- Обсуждайте результаты, а не процесс. Главное – это выявленные уязвимости и рекомендации по их устранению, а не количество потраченных часов. При подготовке к пентесту полезно ознакомиться с общими рекомендациями по проведению аудита информационной безопасности, например, представленными в материалах NIST (National Institute of Standards and Technology).

Заключение

Излишний контроль и необоснованные ограничения со стороны заказчика могут стать серьезным препятствием на пути к эффективному пентесту. Стремление избежать потенциальных неудобств сегодня может обернуться гораздо большими проблемами завтра. Доверьтесь опыту профессионалов, обеспечьте им необходимые условия для работы, и рассматривайте пентест как важный шаг к повышению уровня безопасности вашего бизнеса.

Компания «Кодебай» всегда стремится к открытому и продуктивному сотрудничеству с нашими клиентами, помогая им получить максимально полную и объективную оценку защищенности их информационных систем.